这是一个创建于 558 天前的主题,其中的信息可能已经有所发展或是发生改变。

表面上看,映射端口是会暴露更多的攻击面。

但是,一个创业公司,开发配的电脑的 Windows 都是 home 版的,还是我自己 搞得 pro ,普通路由器用 192 的网段,这能有个毛线网络安全。考虑到我的微软账户的安全性很高,攻破 3389 端口的能力基本上早就打穿了这层路由器管理员权限。

实际上,这恰恰暴露了 IT 的不专业。这家公司的工作效率,一定受限于公司的管理文化,不是依赖更高效的工作方式,而变得更依赖员工的工作努力。

还好手上还有其他 offer ,已经想跑了。

但是,一个创业公司,开发配的电脑的 Windows 都是 home 版的,还是我自己 搞得 pro ,普通路由器用 192 的网段,这能有个毛线网络安全。考虑到我的微软账户的安全性很高,攻破 3389 端口的能力基本上早就打穿了这层路由器管理员权限。

实际上,这恰恰暴露了 IT 的不专业。这家公司的工作效率,一定受限于公司的管理文化,不是依赖更高效的工作方式,而变得更依赖员工的工作努力。

还好手上还有其他 offer ,已经想跑了。

第 1 条附言 · 2024-04-17 21:00:40 +08:00

看到这么多人回复,也感觉有点不好意思。

我理解的专业 it ,应该存在 vpn ,网络流量监控监管等等机制。如果这些什么都不存在,那么开端口增加的风险可以忽略,因为本身就已经是高风险了。比如,可以随便用远程控制软件。

我当时听到回复也没有跟 it 再说什么,他也是个开发,兼职 it ,不会也不打算布置 vpn 。我也理解网友们说的,总是不开端口更安全,毕竟 0day 怎么防。

但是话说回来,本是就是一个很普通的网络环境,内外网都没有隔离和监控,却说一定要如此重视安全,感觉更像是一种原则口号。就好像一个普通的房子,非要用金库的密码锁一样,要说这样更安全,当然没错。

前公司的工作文化,work smarter not harder ,还有一句意思是,不要因为怕承担风险而什么都不做。每个人有每个人的理解,不再过分讨论。我的回复肯定有很多漏洞。人性就是很喜欢找到并抓住一个漏洞,然后展开无限的联想和情绪输出,而毫不在意主题。

我不喜欢依靠员工努力而不是优先提高工作效率的公司。如果一定要解释什么的话,其实我面试时候就跟主管提过公司的网络环境,和远程桌面的需求,主管也说没问题。可能主管并没有考虑那么多,也很正常。当然金库密码锁的安全性也是绝对不容置疑的。至于我提到的 home 版的 Windows 做开发,是想说公司的开发配置不够专业的另一个例子,虽然写 helloworld 并不受限,但我的工作受限了。

我理解的专业 it ,应该存在 vpn ,网络流量监控监管等等机制。如果这些什么都不存在,那么开端口增加的风险可以忽略,因为本身就已经是高风险了。比如,可以随便用远程控制软件。

我当时听到回复也没有跟 it 再说什么,他也是个开发,兼职 it ,不会也不打算布置 vpn 。我也理解网友们说的,总是不开端口更安全,毕竟 0day 怎么防。

但是话说回来,本是就是一个很普通的网络环境,内外网都没有隔离和监控,却说一定要如此重视安全,感觉更像是一种原则口号。就好像一个普通的房子,非要用金库的密码锁一样,要说这样更安全,当然没错。

前公司的工作文化,work smarter not harder ,还有一句意思是,不要因为怕承担风险而什么都不做。每个人有每个人的理解,不再过分讨论。我的回复肯定有很多漏洞。人性就是很喜欢找到并抓住一个漏洞,然后展开无限的联想和情绪输出,而毫不在意主题。

我不喜欢依靠员工努力而不是优先提高工作效率的公司。如果一定要解释什么的话,其实我面试时候就跟主管提过公司的网络环境,和远程桌面的需求,主管也说没问题。可能主管并没有考虑那么多,也很正常。当然金库密码锁的安全性也是绝对不容置疑的。至于我提到的 home 版的 Windows 做开发,是想说公司的开发配置不够专业的另一个例子,虽然写 helloworld 并不受限,但我的工作受限了。

1

swuzjb 2024-04-17 18:16:22 +08:00 回家不工作

|

2

brom111 2024-04-17 18:18:36 +08:00

|

3

haiku 2024-04-17 18:20:22 +08:00

不把工作带回家

|

5

amenceliu 2024-04-17 18:23:23 +08:00 via Android

住公司

|

6

AoEiuV020JP 2024-04-17 18:48:02 +08:00 via Android

干嘛非要 3389 ,只是远程控制的话一大堆方案不需要公网开端口,

|

8

sagaxu 2024-04-17 18:52:16 +08:00 中国人为啥有加不完的班?因为有太多 OP 这样下班了还想着工作的人

|

11

wanmyj OP @AoEiuV020JP 多谢提供信息,多问一句哪个比较安全好用?

|

12

zkd8907 2024-04-17 19:01:58 +08:00 很合理的要求,任何脑子正常的 IT 都会拒绝远程控制穿透。对 IT 来说没有收益(你远程干活拿的工资分他么),还有风险(万一出现一次哪怕无损失的入侵行为,IT 都要准备滚蛋)

|

13

xuxiake 2024-04-17 19:12:35 +08:00

3389 远程端口暴露到公网有风险

|

14

luoyide2010 2024-04-17 19:16:03 +08:00

正常谁给你这样搞,大点的公司连远控组网都不给你用,扫到就通报,以前的公司就被 APT 组织针对过,只要你有这个价值,RDP 算什么?

|

15

hfJ433 2024-04-17 19:18:37 +08:00

如果你开个公司,先不管专不专业,你愿意让员工这样搞吗??

|

16

killva4624 2024-04-17 19:19:22 +08:00

IT 没错

|

18

kdwnil 2024-04-17 19:26:36 +08:00 via Android 实际上,这恰恰暴露了 OP 的不专业。这家只是单纯拒绝开端口,下一家会不会直接让 OP 滚蛋?

|

19

pagxir 2024-04-17 19:32:19 +08:00 via Android

不是有 frp 么,如果不是对称 nat ,就穿透然后 UDP 直连就好

|

20

pagxir 2024-04-17 19:33:50 +08:00 via Android

你策略很高,不代表系统没 bug ,万一 0day 就完了

|

21

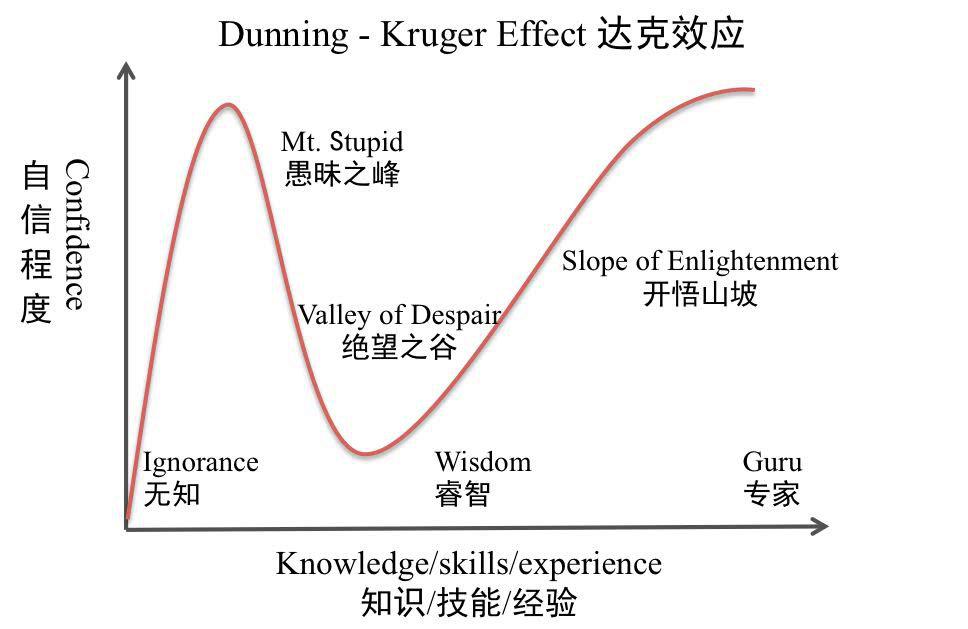

qwertooo 2024-04-17 19:37:46 +08:00 via Android 真·懂王,安全意识淡薄而不自知。

将远程端口无限制暴露在外网是非常危险的事情,无论你的密码账号安全性有多高。 如果有更好的想法,比如内网部署一个 vpn ,通过 vpn 来访问内网,可以和公司提出。而不是到处抱怨《公司 it 不专业》《公司管理文化不行》《已经想跑了》 想跑就跑吧,别祸害这家公司了~ |

22

ff521 2024-04-17 19:38:34 +08:00

一般是提供 vpn 连回公司内网吧

|

23

droidmax61 2024-04-17 19:46:53 +08:00 via Android

人是"系统安全"当中最不确定的一环

|

24

sagaxu 2024-04-17 19:48:06 +08:00 @wanmyj 不是为了卷的话,个人一点建议

不要在公司开端口映射,在自己家里开,公司 ssh 到自己家里开反代,把家里的 A 端口转发到公司的 B 端口,家里的 ssh 端口需要时才打开,这样操作安全性要高的多 |

25

lifekevin 2024-04-17 20:01:43 +08:00

是不是没待过有 IT 规范的公司?

|

26

naivesen 2024-04-17 20:02:47 +08:00 via Android 有点血压升高,特意上来回复下

1. win 的 home 版做不了开发,只能 pro 版才行? 2. 微软账户足够安全,那么本地环境是否安全?如何保证? 3. 192 网段不安全,上 10.0.0.0/8 网段更安全? 4. 攻破 rdp 端口?如果是 0day 呢? 5. 因为自己"觉得"公司的内网环境不安全,所以觉得暴露多几个端口也无所谓? 如果你是 it ,你看到员工提出这些见解,你会回些什么? |

27

opentrade 2024-04-17 20:04:57 +08:00

愚昧

|

28

sakilascott 2024-04-17 20:08:44 +08:00 via Android 虽然没待过规范的公司不是你的错,但你不经了解自以为是的乱喷,属实是没有脑子。

|

29

porjac233 2024-04-17 20:14:57 +08:00 via iPhone

脑子正常的 IT 都会拒绝你

|

30

RipL 2024-04-17 20:16:25 +08:00

不管你多安全,安全从自身角度肯定不会给你开,出了问题,他帮你背锅?因为这个被送进去的,论坛里也不是一个了

|

31

imnpc 2024-04-17 20:19:39 +08:00

身为开发人员 向日葵 todesk 这些远程工具都不会用?

|

33

Alliot 2024-04-17 20:49:51 +08:00 via Android

要是 it 直接允许员工端口映射出去,那才叫不专业。。。

|

34

mogita 2024-04-17 20:58:03 +08:00

拒绝得很对,决定本身无可指摘。其余不评价,只是嫌公司水平不够大可换一家,年轻人需要多看看。

|

37

wanmyj OP @sagaxu 我理解一下你说的,就是公司 ssh 到家里后,在公司的机器上开反代,把公司的 ssh 连接反代到 3389 端口?如果公司路由器不是 fullcone Nat ,而且大概率不是,应该没办法做到吧?

|

40

sagaxu 2024-04-17 21:43:35 +08:00

@wanmyj 不需要路由器支持,只要你的机器能访问外网就行,一般也不会封 ssh 协议,但是需要你家里的网络有公网 IP 。比如我这个 docker 部署的隧道

#!/bin/sh /usr/sbin/sshd su tunnel -c 'env AUTOSSH_POLL=60 /usr/bin/autossh -M 0 -NT \ -o ExitOnForwardFailure=yes -o ServerAliveInterval=90 \ -o ConnectTimeout=3 -o ConnectionAttempts=1 \ -R 127.0.0.1:2022:127.0.0.1:22 tunnel' 从家里执行 ssh -D 127.0.0.1:1081 -p 2022 127.0.0.1 ,家里就等于有了一个 socks 代理 127.0.0.1:1081 ,经过它的流量都会从公司的内网转发 |

41

huluhulu 2024-04-17 21:46:50 +08:00

楼主连基本的几个远程软件、frp 、ssh 转发等等都不知道,就好意思用安全这个角度来质疑 IT ?

|

42

sagaxu 2024-04-17 21:53:19 +08:00

tunnel 是专门开隧道创建的用户,它是没有 login shell 的,两边的账户都用 ssh-copy-id 做成自动登陆,且只能用 key 登陆

$ getent passwd tunnel tunnel:x:1004:1004::/home/tunnel:/usr/sbin/nologin 安全性,除非你的证书泄露,或者 openssh 爆 0day ,一般问题不大。你也可以做更多限制,比如 ssh 只允许特定的 IP 地址访问。 |

43

lategege 2024-04-17 22:03:16 +08:00

记得之前公司开发就三人,路由器密码我们三个都知道,没有所谓的 IT ,要干啥自己操作哈哈,想映射就映射,想搞 vpn 就搞 vpn,那自由度真的很舒服。但一旦公司人数多了,有了 IT 就不可能让你这么搞。

|

44

springz 2024-04-17 22:07:35 +08:00

你要是有个有公网 IP 的机器,直接 frp 呗。

|

45

dko 2024-04-17 22:10:23 +08:00 中国科技新闻网 11 月 18 日讯(李欣)中国科技新闻网从自媒体《亲爱的数据》获悉,2020 年 11 月 17 日上午 11:56 ,小米已发出全员级别的通告。人工智能部 AI 实验室一名实习生私自将公司内网端口映射到公网,导致不法分子入侵公司服务器,违反《小米集团员工行为准则》和《员工信息安全规范》有关规定,解除其实习协议,并将相关涉案人员移送司法处理。

|

46

kkwa56188 2024-04-17 22:14:45 +08:00 "自己 搞得 pro" 看到这条 . 其他的冠冕堂皇 都不用看了

|

47

sloknyyz 2024-04-17 22:19:02 +08:00

windows 系统你直接装个远程软件不就行了。你让 it 给你搞特殊化他们肯定也不愿意啊,真出了事都跑不了。

|

48

Bobby 2024-04-17 22:19:25 +08:00

看到原文还想说些什么,看到附言想想算了,希望 OP 换公司吧,换公司也聊下这件事,对方也无所谓你再入职。

|

49

ccvip 2024-04-17 22:26:24 +08:00

@dko 我也想到了这条新闻,当时在本论坛讨论这个内容的帖子楼非常高。楼主连基本的映射、打洞、VPN 和安全概念都搞不懂,也不知道哪来的自信。

|

51

leaves615 2024-04-17 22:32:41 +08:00

OP 没吃过安全的苦。暴露在公网的任何端口都是不安全的。

|

52

xumng123 2024-04-18 07:20:07 +08:00 via iPhone

制度不相信人

|

53

blueskyman 2024-04-18 08:46:13 +08:00 via iPhone 说反了,你才是那个不专业的人.完全不懂一般公司的 it 安全及其管理要求.

|

54

oneKnow 2024-04-18 09:21:46 +08:00

第一次见为了多干活愿意背上吃免费饭风险的😂

|

55

dif 2024-04-18 09:26:51 +08:00

我觉得 IT 没问题,既然没有提供 VPN ,那就说明没有远程办公的需求。想写代码就来公司,没毛病~

|

56

jimmyczm 2024-04-18 09:41:51 +08:00

装个 todesk 就行了啊,还麻烦别人干啥

|

57

whyso 2024-04-18 09:43:56 +08:00

“晚上头脑清醒,干活效率很高”

所以公司为你改变制度,加个端口?是不是太看得起自己了 |

58

fengfisher3 2024-04-18 09:49:43 +08:00

无知者无畏+1

|

59

Wh1t3zZ 2024-04-18 09:52:13 +08:00

遇上一个 0 day 被利用了 IT 就得滚蛋,你猜他会不会让你开

|

60

devHackLife 2024-04-18 09:52:53 +08:00 散了散了,op 的附言已经说明了大家的“批评”是“人性就是很喜欢找到并抓住一个漏洞,然后展开无限的联想和情绪输出,而毫不在意主题。”

再说下去,估计得说被网暴了。 以自我为中心的人是什么样的外在行为表现和思维逻辑,还是展现得挺好的。 |

61

neptuno 2024-04-18 09:59:14 +08:00

说实话一个创业公司,开发配的电脑系统就很不专业,而且估计配置也垃圾。同时,IT 管的又特别严格,说明公司管理层很死板。早点遛也好的。

|

62

CodeLaunchur 2024-04-18 10:02:30 +08:00

@frencis107 我家里的电脑设置了允许远程桌面连接,window defender 禁了,且路由器有公网 IP 。

后来有一天中了勒索病毒,所有文件都被加密了(还好都是盗版游戏,没有工作资料)。 大佬评估下我是咋中毒的,是因为对公网开了远程桌面,还是安装盗版游戏? |

63

Greenm 2024-04-18 10:03:25 +08:00

真以为系统是 windows pro ,你就是 pro 了? 看到这句真的绷不住了

|

65

ccfly 2024-04-18 10:05:07 +08:00

真是啥人都有啊 建议自己开公司最好

|

66

silencil 2024-04-18 10:06:22 +08:00

楼主的意思是,看不起现有公司的安全机制,既然都不够安全,那大门敞开也是无所谓的。如果楼主待的是安全很重要的正规公司,楼主就愿意遵守规定。不知道我这个理解是否正确,这是楼主的意识形态问题,无关楼主的专业性。

|

67

oneKnow 2024-04-18 10:06:56 +08:00

“我正在遭受一场前所未有的网暴,玉玉了”

|

68

ktqFDx9m2Bvfq3y4 2024-04-18 10:08:14 +08:00

回家了就不要工作了,不要像另外一个帖子中连做爱时都在写代码。

|

69

n2l 2024-04-18 10:13:04 +08:00

没吃过亏,还爱玩,可以理解,建议继续观察。

|

70

jurassic2long 2024-04-18 10:17:06 +08:00

懂一点点,以为自己懂很多。。。。。。

|

71

python35 2024-04-18 10:24:54 +08:00

“开发配的电脑的 Windows 都是 home 版的,还是我自己 搞得 pro ” 你如果搜了一个激活码直接激活的,可能公司有吃律师函的风险,但是一般小公司巨硬也看不上。。。

|

72

kuxuan 2024-04-18 10:26:26 +08:00

加完班再回家。

|

73

SomeBodsy 2024-04-18 10:27:50 +08:00

回家不工作,到点就下班,这还不爽?能远程到时候周末都叫你远程加班.....

|

74

xFrye 2024-04-18 10:29:25 +08:00

到底是谁不专业呢?🤣

|

75

uncat 2024-04-18 10:30:59 +08:00

Todesk x

RayLink x TeamViewer x FRP + RDP x NPS + RDP x WireGuard+ RDP √ WireGuard 可以用于实现内网穿透( keepalive 实现 nat 维持)。 UDP 底层和 Noise 加密协议的无连接(不可探测),可以实现安全公网暴露,进而实现安全的内网穿透。 如果担心 WireGuard 服务器被黑导致的内网风险,可以在内网转发节点做访问规则限制,只允许特定 WireGuard IP 的数据包转发到内网。 |

76

fish267 2024-04-18 10:33:23 +08:00

意识淡薄,刚毕业的?

先看下公司的安全制度 |

77

uncat 2024-04-18 10:34:03 +08:00

无连接 -> 无状态

|

78

LemonCoo1 2024-04-18 10:34:16 +08:00

建议公司开除,理由安全意识淡薄而不自知,潜在危险极大

|

79

Goooooos 2024-04-18 10:37:08 +08:00

一边说别人不对,一边自己在错误的道路上越走越远

|

80

macaodoll 2024-04-18 10:41:32 +08:00 via Android

晚上头脑清醒,可以留在公司加班,卷死同事的同时老板又能看得见,岂不美哉?而且完全避免了这种安全的问题。/手动狗头保命

|

81

jspatrick 2024-04-18 10:41:54 +08:00

我也不太懂这个,不过想请教下评论区,我目前是 tailscale 组网,然后 ssh 远程开发,这种行为有无安全风险问题

|

82

hxm0070 2024-04-18 10:43:19 +08:00 @CodeLaunchur #62

如果你远程桌面映射到了公网,也就是用公网 IP+端口+账户密码来做远程登陆,那 99%的原因就是这个,盗版游戏反而可能性很小。 做过服务器开发或者运维的都知道,现在只要有公网 IP (无论你是家宽还是服务器),常用的远程端口( 3389/22 等)基本上都长期处于被尝试爆破状态,一直有 IP 在尝试暴力破解你的密码。 |

83

adoal 2024-04-18 10:43:38 +08:00 感觉全华人圈有职业素养、尊重信息安全制度的 IT 人都来 V2 了……现实中遇到的不论是体制内还是体制外,甲方还是乙方,大多数都是在胡搞。

|

84

yKXSkKoR8I1RcxaS 2024-04-18 10:44:13 +08:00

|

85

yongzhenchen682 2024-04-18 10:49:04 +08:00

网络安全无小事,另外 it 是网管吗?

|

86

D0n9 2024-04-18 11:00:11 +08:00

看到大家都在说你不对,我就放心了。

|

87

godall 2024-04-18 11:01:05 +08:00

楼主你这相当于在严密的防火墙上打了个洞,虽然你可能觉得你电脑没啥隐私,真的被攻击也无所谓,但是问题是一旦开了这个洞, 攻击者可以以你电脑作为跳板,攻击内网机器。

由于你的电脑在内网,绝大多数内网的服务器都是不打补丁的,内网的网络策略也是很松的(不像外网),所以攻破内网办公电脑后,端口扫描一下,可以发现大堆漏洞的机器,然后想干嘛就能干嘛了。 |

88

psklf 2024-04-18 11:03:33 +08:00

这么想跑赶紧跑吧,去个野鸡公司回家随便干活

|

89

uncat 2024-04-18 11:04:39 +08:00

@jspatrick TailScale 底层也是 WireGuard ,无状态,不可探测。

从底层的协议角度出发是安全的。 我不是很清楚 TailScale Controller Server (比如 HeadScale )的实现,不清楚当作为 STUN server 工作时,是否有合理的底层设计来规避公网探测风险。 |

90

godall 2024-04-18 11:05:48 +08:00

当然如果楼主觉得初创公司没啥机密数据,问题不大,那就自己偷偷干,现在内网穿透软件多的是。不过责任自负

|

91

WDFWL 2024-04-18 11:07:56 +08:00

又卷又没安全意识,同事和安全都得罪了

|

92

IvanLi127 2024-04-18 11:14:54 +08:00

你和这家公司不合适,建议分手…… 这个和 IT 都没啥关系,这是你和公司的利益问题,你的主管得先要求 IT 给你提供远程工作的条件,IT 再用这理由拒绝你的话,那才能说 IT 的不是。

|

93

jackerbauer 2024-04-18 11:19:53 +08:00

todesk 吧,或者向日葵也行

|

94

iloveayu 2024-04-18 11:24:12 +08:00 |

95

weiqipeng 2024-04-18 11:24:17 +08:00 只要你是最后责任人就没关系

|

96

vevlins 2024-04-18 11:29:17 +08:00

你还真是... 都不需要从技术角度来分析,从管理角度来说,私开外网端口怎么能允许你做呢?基本安全意识都没有,还觉得公司有问题,多点敬畏心,不要觉得自己总是对的。

|

97

ugpu 2024-04-18 11:38:16 +08:00

纯纯的技术 思考 言论 ... 拉低了同行的 level ?还卷?

别人开个公司你来玩了是吧? |

98

SOSdanOffical 2024-04-18 12:19:49 +08:00 via iPhone @Seria 之前知乎李明阳说过一件事,有一次在 ibm 周六发了个邮件,收件人上班就把他举报了,举报理由是不当竞争,以后中国地区员工周末禁止连接 vpn

|

99

goodryb 2024-04-18 13:25:46 +08:00 不要总想着单纯讨论技术问题,你要是在自己家里玩,随便整;在公司,在职场要有职业素养和和工作方式

我要是 IT 我也不会同意随便就开端口映射,要是被黑客攻击,随便来个加密勒索,你来担责任还是 IT 来担责任。 你正确的做法是提出你的需求,比如回家之后还想远程办公,或者有时候临时处理问题要远程连接到公司电脑 剩下怎么做是 IT 来考虑的,比如通过 SSL VPN ,是 IT 部署还是采购第三方;还是说满足不了你的需求 你根据结论来安排工作就好了,遵循公司的规章制度是在保护你自己 |

100

zbatman 2024-04-18 13:36:28 +08:00

好奇 home 版 windows 限制你什么工作了?

|