工单节点使用指南

• 请用平和的语言准确描述你所遇到的问题

• 厂商的技术支持和你一样也是有喜怒哀乐的普通人类,尊重是相互的

• 如果是关于 V2EX 本身的问题反馈,请使用 反馈 节点

这是一个创建于 2688 天前的主题,其中的信息可能已经有所发展或是发生改变。

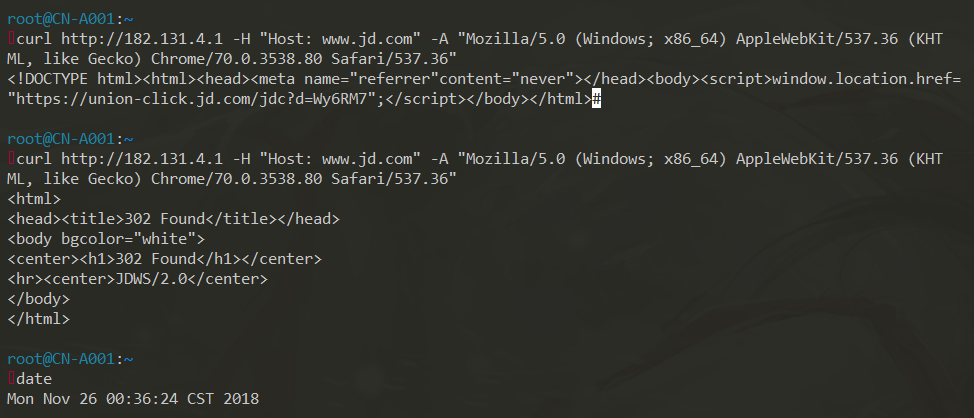

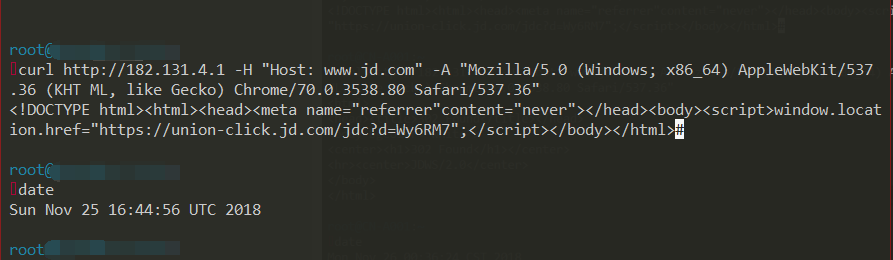

curl http://182.131.4.1 -H "Host: www.jd.com" -A "Mozilla/5.0 (Windows; x86_64) AppleWebKit/537.36 (KHT ML, like Gecko) Chrome/70.0.3538.80 Safari/537.36"

第一次返回

<!DOCTYPE html><html><head><meta name="referrer"content="never"></head><body>

<script>window.location.href="/*union 地址*/";</script>

</body></html>

再请求一次返回

<html>

<head><title>302 Found</title></head>

<body bgcolor="white">

<center><h1>302 Found</h1></center>

<hr><center>JDWS/2.0</center>

</body>

</html>

- 只在 http 会起作用

- 只识别 UA Windows

- 结合相关讨论可知覆盖范围为西南地区

第 1 条附言 · 2018 年 11 月 26 日

任意地区(国内外)皆可复现

第 2 条附言 · 2018 年 11 月 26 日

不排除这台节点的出口被人做了无差别劫持的可能

如果是公司故意覆盖其他推广,也会误杀少数正当京东联盟的广告主收入,而且只有这一台节点(只发现了这一个)可用,似乎说不过去。

如果是公司故意覆盖其他推广,也会误杀少数正当京东联盟的广告主收入,而且只有这一台节点(只发现了这一个)可用,似乎说不过去。

第 3 条附言 · 2018 年 11 月 26 日

抓包结果中恶意的 200 响应是抢答内容

tcpdump -i eth0 -n ne t 182.131.4.0/24

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

12:31:25.053674 IP ___MY_IP___.46396 > 182.131.4.1.80: Flags [S], seq 2750153281, win 29200, options [mss 1460,sackOK,TS val 1274758968 ecr 0,nop,wscale 7], length 0

12:31:25.098860 IP 182.131.4.1.80 > ___MY_IP___.46396: Flags [S.], seq 529135627, ack 2750153282, win 14600, options [mss 1460,nop,nop,sackOK,nop,wscale 9], length 0

12:31:25.098894 IP ___MY_IP___.46396 > 182.131.4.1.80: Flags [.], ack 1, win 229, length 012:31:25.098994 IP ___MY_IP___.46396 > 182.131.4.1.80: Flags [P.], seq 1:167, ack 1, win 229, length 166: HTTP: GET / HTTP/1.1

12:31:25.144171 IP 182.131.4.1.80 > ___MY_IP___.46396: Flags [.], ack 167, win 31, length 0

12:31:25.144246 IP 182.131.4.1.80 > ___MY_IP___.46396: Flags [FP.], seq 1:326, ack 167, win 1026, length 325: HTTP: HTTP/1.1 200 OK

12:31:25.144263 IP 182.131.4.1.80 > ___MY_IP___.46396: Flags [P.], seq 1:389, ack 167, win 31, length 388: HTTP: HTTP/1.1 302 Moved Temporarily

12:31:25.144282 IP ___MY_IP___.46396 > 182.131.4.1.80: Flags [R], seq 2750153448, win 0, length 0

第 4 条附言 · 2018 年 11 月 27 日

水落石出 #385 @JDSecOffical

感谢您的支持和关注,京东已监测到这一问题,发现该劫持在到达京东 CDN 节点前已发生,涉及到的相关第三方公司的行为严重违反了京东规定,京东已终止与其合作,并将对其违规行为进行严肃处理。

201

sigmapi 2018 年 11 月 26 日 以前碰到过,一开始以为是国产梅林的锅,刷了 ddwrt 还存在,以为是电信劫持,用 https 可破就没管了

|

202

Rubbly 2018 年 11 月 26 日

北京联通 复现

|

203

hahastudio 2018 年 11 月 26 日

LA 复现,后排吃瓜

|

204

firedsxist0 2018 年 11 月 26 日

他说他是京东员工,你们真信啊...都不求证一下的嘛?

|

205

scnace 2018 年 11 月 26 日

返利鬼才。。。

|

206

tongz 2018 年 11 月 26 日

战略性 mark

|

207

zhoumushui 2018 年 11 月 26 日

深圳电信复现,持续关注

|

208

chioplkijhman 2018 年 11 月 26 日

|

209

xujiang 2018 年 11 月 26 日

杭州电信复现

|

210

affyun 2018 年 11 月 26 日 via Android

二手套路内鬼狗东

|

211

zhangfeiwudi 2018 年 11 月 26 日

上海电信复现

|

212

qk3z 2018 年 11 月 26 日

后排吃瓜看戏

|

213

QK8wAUi0yXBY1pT7 2018 年 11 月 26 日

如果真是京东自己内部做的,可以坐实地域歧视了吧?

另一方面,四川有的人,天高皇帝远,做事太大胆... |

214

raycheung 2018 年 11 月 26 日

杭州移动复现。

|

215

november 2018 年 11 月 26 日 @DylanZ 不会发图。这是 google 搜索缓存的能够看到的最后的回复。你可以自己关键字搜索下。

该账号直至今日也无任何活动现象,估计被 ban 了。 @eddiewithyou 1 天前 via iPhone ♥ 1 20181027 15:30 左右 今天收到客服电话,说她会争取 2 万-2 万 5 的赔偿额,谈好了让我签个和解函。 我拒绝了。我的主张是退一赔三。 不满足就周二中院起诉。 目前等对方协商。 |

216

JmmBite 2018 年 11 月 26 日

又有封口费可以拿了。

|

217

Osk 2018 年 11 月 26 日

|

218

ooeyunarika 2018 年 11 月 26 日

ggc hk 复现,mark

|

219

C2G 2018 年 11 月 26 日 via Android

浙江 电信&4g/移动 4g&宽带 /联通 4g 均复现

|

220

lilydjwg 2018 年 11 月 26 日 via Android

看起来更像是这个 cdn 节点被人做了手脚啊。

|

221

Osk 2018 年 11 月 26 日

还有就是可能这个 cdn 节点被动手脚了

|

222

easylee 2018 年 11 月 26 日

坐标南昌,发现此问题。

和楼主描述一模一样。 |

223

Hconk 2018 年 11 月 26 日 via Android

关注下

|

224

ferock PRO 看起来更像是这个 cdn 节点被人做了手脚啊。

|

225

heimeil 2018 年 11 月 26 日

@sobigfish 抓包和#191 一致,一次 Request 两次 Response,应该就是这个 CDN 被人动手脚了,其他 CDN 暂时没发现有这种情况

|

226

applesbananas 2018 年 11 月 26 日 via iPhone

杭州电信,成功复现

|

227

heyesterday 2018 年 11 月 26 日

Azure 新加坡、美西 复现

|

228

alexZmy 2018 年 11 月 26 日

吃个大瓜

|

229

sjt1949 2018 年 11 月 26 日

大佬们,这个东西是怎么操作的?-A 是设置 user-agent -H 是设置 header 然后下载“ 182.131.4.1 ”的网页,得到了一个重定向 href “ union-click.jd.com ” 参数为 Wy6RM7,我理解的没错吧。

但是“ 182.131.4.1 ”是一个四川的 ip 吧,访问 jd 的时候怎么会被劫持呢?难道"182.131.4.1"是 jd 西南地区的服务器?只有西南地区访问 jd 才会被劫持?不明白。 |

230

chashao 2018 年 11 月 26 日 可以,板凳瓜子关注一波

|

231

Ico945 2018 年 11 月 26 日 后排吃瓜 目测要火 这得赚多少钱了

|

232

zsdroid 2018 年 11 月 26 日

这指鹿为马是真的牛逼

|

233

pnongrata 2018 年 11 月 26 日 |

234

shmon 2018 年 11 月 26 日

复现成功

|

237

abux1024 2018 年 11 月 26 日

复现成功

|

238

Fe1Fan 2018 年 11 月 26 日 via iPhone

吃瓜

|

239

zsdroid 2018 年 11 月 26 日

京东的 CDN 节点就不需要经过运营商了??

你们是怎么排除运营商劫持的?? 运营商劫持分出口和进口。 出口劫持,访问任何网站都会被劫持。 进口劫持,访问这些服务器会被劫持。 这情况明显是运营商进口劫持。 |

240

zbinlin 2018 年 11 月 26 日

liuyanjun0826 你应该与楼主联系,找我干嘛

@sjt1949 可能不止一个 IP,这些都可能是的: 182.131.4.1 OK 182.131.4.13 OK 182.131.4.11 OK 182.131.4.15 OK 182.131.4.12 OK 182.131.4.14 OK 182.131.4.16 OK 182.131.4.17 OK 182.131.4.18 OK |

241

pandasoda 2018 年 11 月 26 日

坐等吃瓜

|

242

Raymon111111 2018 年 11 月 26 日

@liuyanjun0826 啊 楼主造什么谣了 好奇

|

243

ZhLTE 2018 年 11 月 26 日

内鬼级 666

|

245

wangfei324017 2018 年 11 月 26 日

要火要火,BWG 香港:

|

246

lifeintools 2018 年 11 月 26 日

香港节点复现

|

248

langliu 2018 年 11 月 26 日

有没有大佬可以通俗易懂地讲解一下,我一个外行没搞清楚是什么情况

|

249

awah 2018 年 11 月 26 日

mark, 这是怎么发现的?

|

250

xxgirl2 2018 年 11 月 26 日

日本 NTT ( vps )复现

|

252

davidqw 2018 年 11 月 26 日

战略性 mark

|

253

lanry 2018 年 11 月 26 日

吃瓜看戏。。。北京联通可以复现

|

255

Mohanson 2018 年 11 月 26 日

mark. 法国复现

|

256

yyuueexxiinngg 2018 年 11 月 26 日 via Android

mark,泰国 True 复现

|

259

965380535 2018 年 11 月 26 日

湖北联通成功复现

|

260

JCZ2MkKb5S8ZX9pq 2018 年 11 月 26 日

上海台湾日本 ip 复现……

|

261

Aruforce 2018 年 11 月 26 日 via Android

坐等上新闻

|

262

simple11 2018 年 11 月 26 日

看戏

|

263

zhila 2018 年 11 月 26 日

mark

|

264

lifeintools 2018 年 11 月 26 日

|

265

Nicoco 2018 年 11 月 26 日

|

266

araraloren 2018 年 11 月 26 日

看戏

|

267

OpenJerry 2018 年 11 月 26 日 via Android

围观围观

|

268

xrr2016 2018 年 11 月 26 日

!()[

] ]珠海复现 |

269

MicroPan 2018 年 11 月 26 日

围观~

|

270

yangzhaofeng 2018 年 11 月 26 日 182.131.4.0/24 屬於 AS38283, 是電信的 AS。上級走 AS4134,即電信骨幹網。也就是說從外面訪問一定會經過電信骨幹網。

如果有成都阿里雲或者騰訊雲的朋友可以拿這兩家測一下。如果發現沒有劫持,那麼就可以斷定劫持發生在電信骨幹網。如果有劫持,那麼依然無法判斷是京東做的還是電信做的。除非能夠拿到 182.131.4.0/24 的公網地址。但是這個地址段是 IDC 在使用。 |

271

MuscleOf2016 2018 年 11 月 26 日

上海可以,持续吃瓜

|

272

zhuoyan 2018 年 11 月 26 日

围观

|

273

zjsxwc 2018 年 11 月 26 日

浙江联通和移动网络表示不能复现,还没有电信网络。。

|

274

zbinlin 2018 年 11 月 26 日

@yangzhaofeng 关键看这个网段是否是 JD 自己使用的,这个其实 JD 内部查起来应该不难的,就怕它查清楚后后不想公开结果罢了。

|

275

kelestudio 2018 年 11 月 26 日

北京联通,北京腾讯云,美国 VPS,均未复现

|

276

ryan123 2018 年 11 月 26 日

mark

|

277

wobushizhangsan 2018 年 11 月 26 日

赶紧把发现问题的人解决掉,问题就没了。

|

278

keysona 2018 年 11 月 26 日

13 楼怎么不说话了...

等你回应。 |

279

leido 2018 年 11 月 26 日

腾讯云成都服务器测试,直接 302,我随机改了 UA 的,所以应该是运营商劫持

|

280

yangzhaofeng 2018 年 11 月 26 日

|

281

sky395 2018 年 11 月 26 日

战略性 MARK !

|

282

JiZhiDeboy 2018 年 11 月 26 日

前排= =

|

283

Bigglesworth 2018 年 11 月 26 日 估计 CSDN 的小编又开始写稿了,明天公众号就推送,《京东疑似出现“内鬼级”劫持》。哈哈哈

|

284

jimbray 2018 年 11 月 26 日

厉害了,围观学习...

|

286

hippocampi 2018 年 11 月 26 日

好像已经复现不了

|

287

fanhaipeng0403 2018 年 11 月 26 日

Reply 284

jimbray 6 分钟前 厉害了, |

288

hahastudio 2018 年 11 月 26 日

LA 复现不了了,大概是改回去了

|

289

xwander 2018 年 11 月 26 日

mark,没搞懂技术原理,学习学习

|

291

leido 2018 年 11 月 26 日

@yangzhaofeng

mtr -b -y0 182.131.4.1 -w Start: Mon Nov 26 14:41:13 2018 HOST: VM_1_9_centos Loss% Snt Last Avg Best Wrst StDev 1. AS??? 100.88.215.130 0.0% 10 1.1 1.2 1.0 1.3 0.0 2. AS??? 100.88.247.242 0.0% 10 1.2 0.9 0.7 1.2 0.0 3. AS??? 10.196.70.45 0.0% 10 0.4 1.2 0.4 8.2 2.4 4. AS??? 10.200.5.109 0.0% 10 5.6 2.3 1.8 5.6 1.2 5. AS??? 10.196.0.74 0.0% 10 1.4 1.4 1.3 1.4 0.0 6. AS4134 182.150.16.101 30.0% 10 8.2 33.0 3.1 205.0 75.8 7. AS38283 182.140.229.201 50.0% 10 2.6 2.6 2.5 2.7 0.0 8. AS38283 118.123.223.58 0.0% 10 3.1 3.0 2.7 3.5 0.0 9. AS38283 118.123.223.194 0.0% 10 7.5 7.1 5.0 11.6 1.9 10. AS38283 182.131.4.1 0.0% 10 2.3 2.9 2.2 7.5 1.5 成都腾讯云 mtr 结果 |

293

yangzhaofeng 2018 年 11 月 26 日

@leido 這還是經過了骨幹網啊。。。看來這個測試方法還是不太可行

|

294

Mayuri 2018 年 11 月 26 日

后排吃瓜

|

295

justicelove 2018 年 11 月 26 日

6666666666

|

296

Applenice 2018 年 11 月 26 日

吃瓜,Mark 一下

|

297

liangdu 2018 年 11 月 26 日 via Android

要变成劫持发财贴了,目测要火,mark

|

298

anjiannian 2018 年 11 月 26 日

吃瓜,mark

|

299

zhangalong69 2018 年 11 月 26 日

吃个大瓜

|

300

issue 2018 年 11 月 26 日

已经修复了?换个地区继续赚钱?

试了下返利好凶,一双孩子都能返几十块  |